WordPress是非常流行的内容管理系统(CMS)。它被不同目的和领域的不同用户使用。这使得WordPress项目非常动态和丰富。由于wordpress的用户群,它的安全性非常重要。也有很多不同的插件可以在wordpress网站上创建安全漏洞。在本教程中,我们将寻找一个非常好的工具来扫描wordpress网站,以便列出现有的漏洞

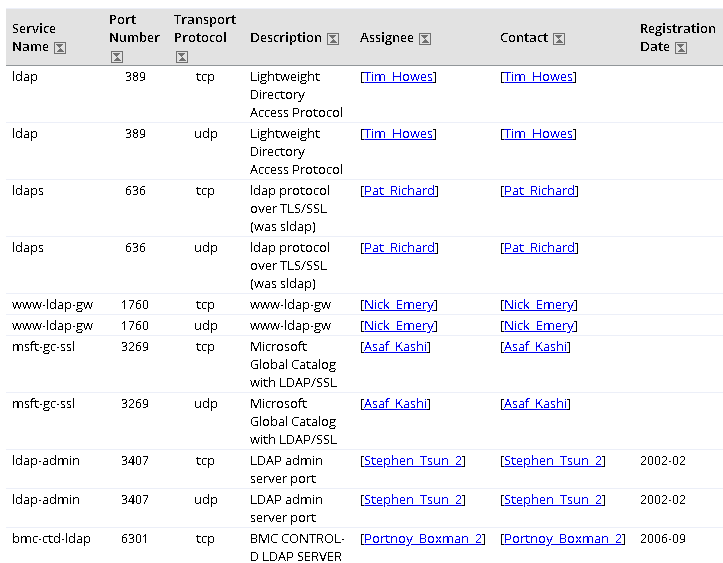

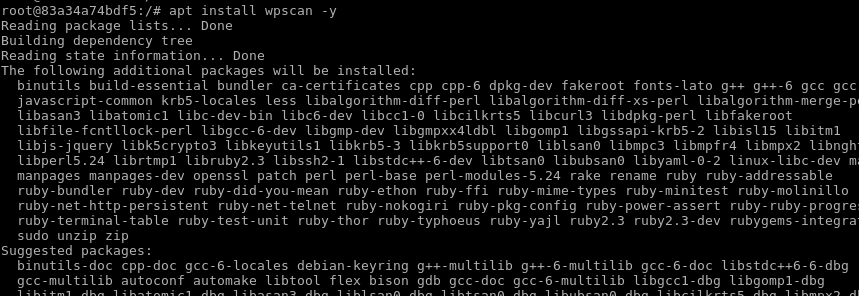

安装Wpscan

我们使用Kali作为操作系统,我们将发布 apt install 命令以安装wpscan工具。

$ apt install wpscan -y

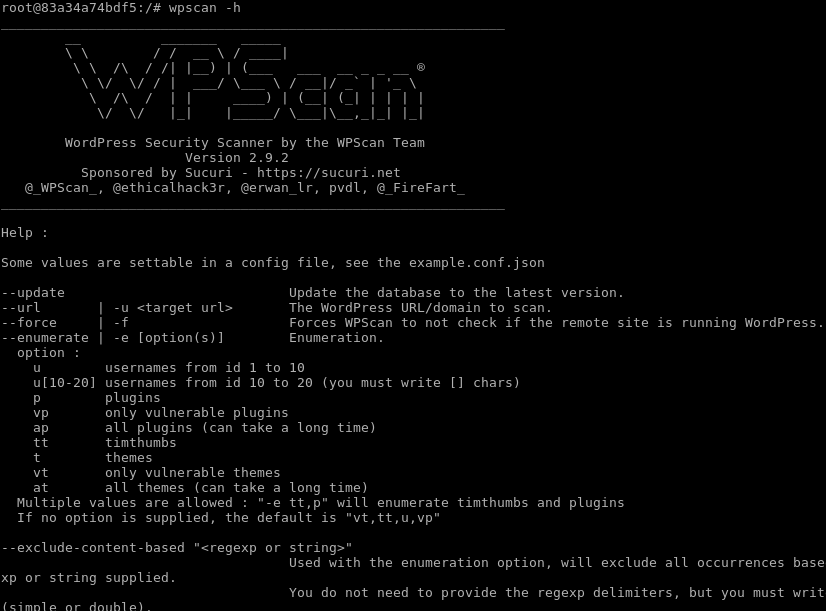

Wpscan帮助

我们可以列出wpscan提供的所有选项 -h 选项。

$ wpscan -h

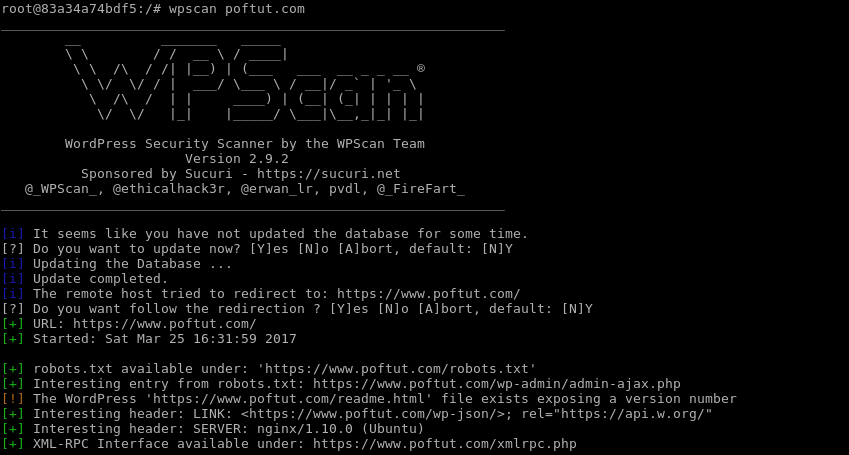

不带选项运行Wpscan

我们将运行wpscan而不提供任何选项。在第一次扫描中,wpscna将尝试更新其漏洞数据库。

$ wpscan -u poftut.com

我们可以看到wpscan提供了关于它正在扫描的站点的信息。它将提供有关下列问题的信息;

-

URL网站名称 -

robots.txt包含有趣条目的文件及其位置 -

Version有关WordPress网站的信息 -

Server名称和版本信息 -

XML-RPC信息和相关URL -

Plugins列表和更多信息,如版本和url位置

显式更新Wpscan

安装后,wpscan自动更新。但在将来,我们需要显式更新wpscan以获得新的漏洞和未来。我们将更新 --update 选项。

$ wpscan --update

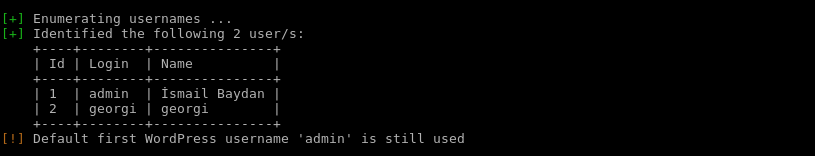

枚举WordPress用户ID

我们知道WordPress有用户,这些用户有相关的ID。我们可以使用wpscan来枚举这些ID。我们将提供 -e 带的选项 u[1-200] 它只是枚举从1到200的用户ID。

$ wpscan -e u[1-200] -u poftut.com

我们可以看到有两个用户 admin 和 georgi ID为1和2。

隐藏Wpscan横幅

正如我们在前面的示例中看到的,wpscan 每次使用时提供一个巨大的横幅。这可能会变得烦人。我们可以把这个横幅藏起来 --no-banner 选项。

$ wpscan --no-banner -u poftut.com

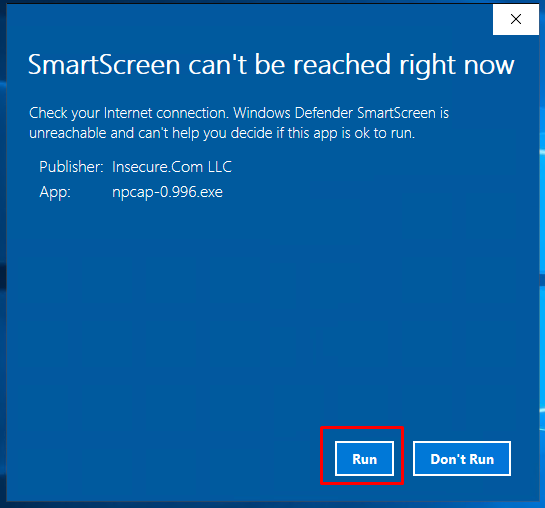

为Wpscan提供代理

在企业环境中,我们可能需要使用代理。使用代理的另一个原因是对目标隐藏自己和使用中间代理。我们将提供代理信息 --proxy 选项。语法如下 [protocol://]host:port 协议部分是可选的。

$ wpscan --proxy sock:192.168.1.10 -u poftut.com

为Http基本身份验证提供用户名和密码

对于身份验证机制,我们可以提供Http基本身份验证用户名和密码,如下所示。我们将使用 --basic-auth 带的选项 username:password 资格证书。

$ wpscan --basic-auth ismail:123456 -u poftut.com

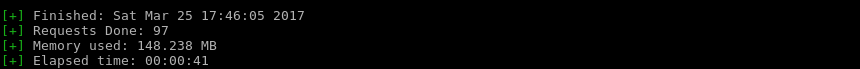

多线程扫描速度更快

扫描时间可能会根据提供的参数和WordPress站点的大小而改变。我们可以使用多线程选项来减少扫描时间。多线程将同时运行多个作业来扫描WordPress站点。我们将提供线程计数 --threads 或 -t 参数。

$ wpscan -t 8 -u poftut.com

无踏板

相关文章: 什么是CGI(公共网关接口)?

有螺纹的

使用Verbose选项输出更多

输出提供有关扫描操作的信息。我们可以从输出中获得有关发现、错误和警告的信息。这个输出可以用 --verbose 或 -v 选项。

$ wpscan -v --no-banner -u poftut.com

用户登录暴力

我们可以使用wpscan对WordPress站点进行暴力攻击。我们将用 --username 和密码列表 --wordlist . 在这个例子中,我们为用户使用bruteforce admin 单词列表名为 pass.txt .

$ wpscan -u www.example.com --wordlist pass.txt --username admin

为经过身份验证的会话提供Cookie

Cookie用于创建授权用户会话。我们可以通过向wpscan提供cookie来提供所有就绪的身份验证会话。我们将使用 --cookie 选项。

$ wpscan -u www.example.com --cookie 3q4f34seght4g4tgegdf

![关于”PostgreSQL错误:关系[表]不存在“问题的原因和解决方案-yiteyi-C++库](https://www.yiteyi.com/wp-content/themes/zibll/img/thumbnail.svg)